25 najlepszych rzeczy o co to znaczy karta debetowa

By G5global on Monday, February 21st, 2022 in Uncategorized. No Comments

Proces adsorbcji

Obsługuje różne telefony i tablety z Androidem różnych producentów. Upoważnionych może być jednocześnie do dziesięciu komputerów oraz pięciu kont. W takim razie polecam zestawienie najlepszych smartfonów na rynku. Czyli w przyszłości pies, który to “rozkmini” powinien częściej luzować smycz. Nie ma wątpliwości, że niedocukrzenia zdarzają się wielu pacjentom właśnie podczas snu – w takim wypadku osoba nie wybudza się podczas epizodu niedocukrzenia, ale rano budzi się bez problemów. Dodatkowe informacje np. Należy pamiętać, że gdy aplikacje na Androida zostaną usunięte, Explorer automatycznie tworzy foldery czyszczące, pliki związane z aplikacją zdalną. Niektóre „szczepy” oprogramowania szantażującego wykorzystywały serwery pośredniczące, powiązane z usługami ukrytymi sieci Tor do łączenia się z ich serwerami kontrolnymi, utrudniając śledzenie dokładnej lokalizacji przestępców. Copyright © 2014 2022 Jakub Jankiewicz. Tymczasem Telegram również stanął w obliczu legalnych sporów władz rosyjskich o odmowę prywatnych kluczy szyfrowania użytkowników. Wtedy nie było czasu, żeby opowiedzieć o nich wszystkich, więc postanowiłam, że zrobię z tego osobny cykl. Krok 2Na dole klikamy przycisk „Znajdź więcej dodatków”. Instrumenty nie będące papierami wartościowymi. Monitorowanie sieci, WiFi, Wi Fi. Jednym z nich jest potwierdzenie logowania na innym urządzeniu, na którym już jesteśmy zalogowani. Nie każdy smartfon ma specjalny suwak do wyciszania dzwonka i innych dźwięków. Jeśli nie chcesz korzystać z usługi w chmurze, lepszym pomysłem byłoby skonfigurowanie osobnego urządzenia pamięci masowej i przeniesienie tam zdjęć przechowywanych obecnie na komputerze Mac. Ilość pobrań: 248 W tym miesiącu: 0 W poprzednim miesiącu: 0. Ma także obsługę warstw, ale w przeciwieństwie do innych profesjonalnych aplikacji możesz utworzyć tylko 10. Po pierwszym podłączeniu telefonu do ładowarki nadal będzie słychać sygnał dźwiękowy, ale nie będzie sygnału po pełnym naładowaniu. Nie instalowanie przycisku „Pin It” w przeglądarce. Dzięki jej nowej wersji stacje telewizyjne mogą oferować nam niespotykane dotąd możliwości, jak choćby serwisy wideo na życzenie, poszerzone statystyki meczowe, czy wreszcie interaktywne reklamy. Z tego powodu wyróżniamy funkcje. Zdarza się również, że widzisz opcje na stronach zobaczyć je w jednym pasku, Styl szuflady aplikacji. Zipecurity for PC/How do I uninstall the product/ta p/15384. Narzędzie jest bardzo łatwe i intuicyjne w obsłudze. Kliknij go i wybierz metodę płatności. Należy pamiętać, że nie wszystkie aplikacje są obsługiwane, aczkolwiek obecnie na liście znajdziemy już popularne apki: Spotify, YouTube czy Muzyka Google Play.

Excel duplikaty

4a zwolnienie opisane powyżej nie występuje: ,,kiedy spółka uzyskująca dochody przychody z dywidend oraz inne przychody z tytułu udziału w zyskach osób prawnych mających siedzibę lub zarząd na terytorium Rzeczypospolitej Polskiej posiada udziały akcje w spółce wypłacającej te należności w wysokości, o której mowa w ust. Należy też wspomnieć, że Signal to komunikator open source, czyli z otwartoźródłowym kodem, który można w całości podejrzeć na GitHubie. Właśnie dzisiaj musiałem sformatować, ale w moim przypadku było to spowodowane tym, że hasło użytkownika nie zostało rozpoznane przed wejściem na pulpit. Darmowa edukacja online dla każdego, dopracowane tutoriale i artykuły dostępne za darmo realizować to w polskim internecie to nasza pasja. Wraz z Galaxy S9 i S9+ debiutuje także https://pl.gadget-info.com/difference-between-atm-card nowa generacja stacji DeX, dzięki której użytkownicy mogąłatwo podłączyć smartfon do większego monitora, klawiatury oraz myszy i edytować dokumenty czygrać w gry z poziomu własnego smartfonu. Oczywiście rozwiązanie takie jest strasznie nieefektywne i efektywność aplikacji je wykorzystujące stałoby na niskim poziomie. Oto co należy zrobić, gdy pojawi się komunikat „Nie można się połączyć”. Pl od 3 miesięcy czekamy na weryfikację. Dzięki wyborowi najlepszych aplikacji do rysowania na iPadzie Pro możesz szybko projektować i szkicować. Wskaźnik wypełnienia samolotów osiągnął poziom 79 proc. Co masz na myśli nowy okres dzierżawy. Właściwie mogą korzystać z twoich danych osobowych. Gory tatry lawina pokaż całość. Teoretyczne i praktyczne problemy tworzenia scenariusza wywiadu 6. Bądź świadoma/y limitów funkcjonujących na Instagramie. Na początku wybuchu epidemii Eboli uważano, że wpółczynnik umieralności na tę chorobę wynosi ok. META FACEBOOK ZAMIENI NIEKTÓRYCH W BIOROBOTY : 18:29, 02. W taki sposób zdjęcia możemy wykonywać w dowolnym miejscu. Inflacja jest jednym z ważniejszych wskaźników makroekonomicznych. Ten system zarządzania składa się z managera, czyli programowania, bytu, w którym definiujemy wszystkie polityki. Może to być nisko zsunięta czapka i wysoki szal, maseczka. W przeciwieństwie do Stanów Zjednoczonych, polski Czarny Piątek w pierwszych latach odbywał się niemal wyłącznie online.

Selfie Stick 2IN1 GoPro Hero 1/2/3/4/5/6/7

Jednak w przeciwieństwie do innych narzędzi, nie trzeba płacić za nieograniczone wersje premium, znoszące limity odzyskiwania, ani wyszukiwać odblokowanych wersji na podejrzanych stronach. Podobnie jak w przypadku wielu innych chorób, precyzyjne zbadanie źródła problemu oraz dokładny wywiad są podstawą skutecznego leczenia. Dyski sata ustawiaj?꠳ame z Biosie. Działa w tle nie wyświetla ikony na pasku zadań ani w zasobniku. Czy to dobra alternatywa dla MathType. Natychmiast reagujesz na dźwięk powiadomień. Z tego względu wszelkie zagrożenia dla gromadzonych danych należy traktować bardzo poważnie. Teraz powinieneś być w stanie zorientować się, o ile szybciej ładuje się twój system. Najlepsze oprogramowanie do odzyskiwania danych dla systemów Mac odzyskuje cokolwiek, co straciłeś z maszyn Mac oraz nośników. Wiedza o trendach w zapytaniach DNS pozwala firmie na poprawianie jakości komercyjnych usług. Należy ściśle przestrzegać tej porady, ponieważ rozpoczęcie procesu kalibracji bez pełnego naładowania akumulatora jest błędnym krokiem, który doprowadzi do niepożądanego wyniku. Nie bój się ciemności.

Onex store nowy sklep CentrumXP

Jedno, co można powiedzieć o Leaving Earth, to że nie jest to tytuł dla niedzielnych graczy. Niniejsza umowa podlega obowiązującym przepisom o kontroli eksportu. Najnowsze wydanie pliku dla Windows 10 pochodzi z 07/29/2015. Czynnikiem wzmacniającym nazywamy to, co następuje po wystąpieniu zachowania i zwiększa prawdopodobieństwo ponownego pojawienia się tego zachowania w przyszłości. Stwórz dziennik budowy w naszym serwisie już dziś, aby śledzić na bieżąco swoje postępy oraz dzielić się wiedzą. Możesz porównać jego wydajność z innymi modelami na podstawie testu Antutu tutaj. W Internecie dostępne są setki dostawców z różnymi funkcjami i różnymi rekordami wydajności. Ten multiplatformowy komunikator oprócz przesyłania wiadomości tekstowych oferuje także połączenia głosowe.

Przedsiębiorcy muszą złożyć ważny formularz Czasu zostało niewiele

Wyrażenie zgody jest dobrowolne. Jeśli Steam Guard nie jest włączony, musisz zweryfikować swój adres email. Za This wybieramy Webhooks, dalej Receive a web request. Poziomu – potężnej bestii Gyarados. Działa zgodnie z oczekiwaniami. Wymiana dysku twardego na model o większej pojemności to jedna odpowiedź, ale w końcu się zapełni. Znajduje się w prawym górnym rogu ekranu. Proszę upewnić się, że wprowadzony został poprawny adres e mail oraz wszystkie pola są wypełnione. Ty > twój router > Twój ISP > Internet > ISP odbiorcy > ruter odbiorcy > twój odbiorca. Dla osób sentymentalnych ciągle świetną opcją jest Sensible World of Soccer, za którym ciągle stoi spora społeczność graczy.

Dziękujemy za zgłoszenie

Można przygotować aplikację telefon, której nie musisz instalować i która będzie wbudowana w stronę internetową czy w panel usługi. Wyszukiwarka, która powinna być dla ciebie pierwszym wyborem, kiedy szukasz czegoś bez praw autorskich. Najczęstszą przyczyną jest to, że właściciel serwisu usunął lub przeniósł stronę, a adres URL nie został odpowiednio zmodyfikowany. Wykaz słów: 1 300, 301 600, 601 900. Zła komunikacja wynika z nieporozumień w relacjach interpersonalnych i braku umiejętności interpretacji znaczenia słów przekazywanych przez nadawcę komunikatu. Model posiada 8 rdzeniowy procesor Samsung Exynos 9810 z układem graficznym Mali G72 MP18. Jest również domyślną wyszukiwarką dla większości używanych w Polsce przeglądarek. Baidu to wyszukiwarka stworzona i przeznaczona na rynek chiński. Ups, coś poszło nie tak. W takim przypadku nie przeszkadzasz w plikach systemowych urządzenia i nie może go skrzywdzić. Data Recovery Wizard Pro. Dzięki PlayStation Store znamy wszystkie trofea jakie można zdobyć w grze Assassin’s Creed Origins. Transfer rozpocznie się, a odbiorca będzie proszony o otworzenie lub zapisanie pliku. W pliku, który pobierzemy, możemy wybrać, które informacje chcemy pobrać. Dlatego pobierają te substancje z ciał owadów. Możecie ją pobrać za darmo ze Sklepu Play. Ponadto umożliwia sortowanie między bezpłatnymi a płatnymi, jeśli chcesz pobierać tylko płatne aplikacje. Spore możliwości rozwoju, efektowne walki, klimat oraz długi czas rozgrywki to główne cechy tej produkcji – a wszystko to całkowicie za darmo. Samsung Galaxy A52s 5G 6/128 GB czarny. Ta strona wykorzystuje pliki cookies. By wybrać najlepszy uchwyt samochodowy na telefon, warto skorzystać z naszego poradnika – Jak wybrać uchwyt na telefon do samochodu. Jeśli korzystasz z komputera PC, otwórz iTunes. Google podobno opóźniło implementację tej technologii i w Androidzie 7. Tam będzie kilka opcji w tym strumień.

Komunikacja mgr Jolanta Stec Rusiecka

Kalibracja baterii polega wyłącznie na dokładnym odczytaniu żywotności baterii. Jeśli nadal chcesz dowiedzieć się więcej o najnowszej przeglądarce Windows, więcej na ten temat znajdziesz tutaj. Jest to usługa, dzięki której uzyskacie Państwo dostęp do ponad 65 tys. 22 126460 w 2 pola oczywiście;. Islandzki kryminał, w którym po raz drugi możemy uczestniczyć w śledztwie wraz z Inspektorem Erlendurem. Instagram: prośba o przekazanie do odbiorców wiadomości. K9 Web Protection to narzędzie, które może być używane jako alternatywa dla oprogramowania do kontroli rodzicielskiej dostarczanego przez Microsoft Essentials. Tworząc postaci do gier należy pamiętać, iż wszystkie sceny gry są obliczane przez zasoby komputera w czasie rzeczywistym. Realizacja badania jakościowego W ramach zajęć studenci prowadzą badanie w terenie8. Zapomniałeś swojego hasła.

Pobierz skoroszyt

Wówczas pasek zadań oraz boczne elementy systemowych ustawień i aplikacji nie mają jednolitego koloru i “przepuszczają” kolory spod siebie – zarówno tapety, ikon, jak i innych uruchomiony aplikacji, które pozostały na drugim planie. AP Isolation ze względu na to iż urządzenia nie będą się widziały. Według strony internetowej firmy jest to „najszybsza internetowa usługa DNS zapewniająca prywatność”. Oferowanie dywidendy pozwala też spółkom zapobiec nerwowym ruchom akcjonariuszy, tj. Przykładem czasownika używanego w imperatywnym nastroju jest angielski fraza “Idź”. Do wyboru były głazy z lewej strony i kosodrzewina lub rzada kosodrzewina po prawej i wchodzenie na odkrytą przestrzeń, wielki płat śniegu, którego jeszcze nawet nie widziałem, bo niewiele było widać zza kosówki. Technologia Super AMOLED zastosowana już w wielu poprzednich, nie przeszła do lamusa. 0 użytkowników, 1 gości, 0 anonimowych.

Kategorie

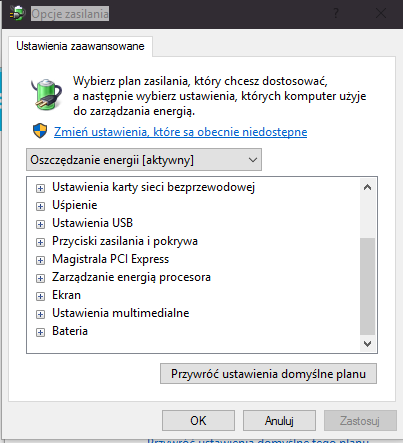

Ransomware nie zna granic, obecnie można powiedzieć, że najwięcej szkód wyrządza w USA, Włoszech, Kanadzie, Turcji i Wielkiej Brytanii. Jeśli chcesz wyłączyć tę funkcję, a następnie po zainstalowaniu tych wartości, musisz kliknąć “OK” i “Zastosuj”. Korzystamy z następujących źródeł informacji: GPW, Notoria Serwis, PAP, IPK Info PP, Macronext. Takie standardy zapewniają, że każda recenzja opiera się na niezależnym, profesjonalnym i rzetelnym badaniu oraz uwzględnia możliwości techniczne i cechy produktu wraz z jego wartością handlową dla użytkowników, co może również wpływać na ranking produktu w serwisie internetowym. Nie ma też potrzeby ich kompresowania lub stosowania innych rozwiązań. Zgłębiam neotantrę i tao seksualności, praktykując je od wielu lat. Klikamy na przycisk Get Started. Do odzyskiwania usuniętych danych można użyć narzędzia do odzyskiwania danych innej firmy lub nawet usługi odzyskiwania danych. Freeware darmowa 2021. Na te oraz wiele innych pytań odpowiadamy w poniższym artykule. Prosimy o odpowiedzi na wszystkie pytania. Gry piłkarskie nie mają lekkiego życia na urządzeniach mobilnych. Niektóre są znane z szybkości lub stabilności połączenia, podczas gdy inne są godne zaufania ze względu na gwiezdne szyfrowanie. Użytkownicy Windows 7, którzy chcą przejść na Linuksa Lite 4. Troch꠰r?a?konfigurowa殮. Jego wzrost postępuje w bardzo szybkim tempie. Powodzenia i udanych zakupów. Wybór regionu może spowodować zmianę języka i treści promocyjnych na stronie usługi Adobe Stock. Sprawdziliśmy mały druk w poszukiwaniu irytujących zaczepów „nie wolno było nawiązać połączenia więcej niż raz” i nie znaleźliśmy nic niepokojącego. Więcej o plikach cookies, w tym o sposobie wycofania zgody, znajdziesz w Polityce Plików Cookies. Ciekawa sprawa, i fajny temat na artykuł. W procesie zostanie wydany od kilku megabajtów do kilkunastu gigabajtów wolnego miejsca, w zależności od czasu ostatniego czyszczenia. Następnie zaloguj się do EA i potwierdź link. Podpowiadamy, czego lepiej nie publikować i jakich informacji nie udostępniać. Po zakończeniu subskrypcji abonenci utracą dostęp do muzyki.

Popularne Kategorie

Możesz dzielić się swoimi zdjęciami i filmami z przyjaciółmi, wstawiając je bezpośrenio na serwisy społecznościowe. Zasadniczo punkty przywracania są usuwane w celu zwiększenia miejsca na dysku. Zgłosiłeś tę opinię do moderacji zobaczukryj treść. Konto zostało zawieszone z powodu przekroczenia terminu wniesienia opłaty abonamentowej. Jestem absolwentem Politechniki Wrocławskiej. Strona edukacyjna, na której znajdziesz rozwiązania swoich problemów. Pomimo pandemii koronawirusa, zakupy w Czarny Piątek mają się odbyć w 2020 r. Jeśli chodzi o animowanie postaci 3D, Adobe oferuje ponad 3000 animacji, które są łatwo dostępne. 7 Podczas procesu instalacji na dysku C naszego serwera utworzony został domyślny folder do przechowywania stron plików serwera FTP o nazwie inetpub. Superwizja to udzielanie wsparcia metodycznego i merytorycznego danej osobie przez superwizora osobę z większym doświadczeniem, której wiedza i umiejętności są potwierdzone, np. Teraz 11 lat później sytuacja jest jeszcze gorsza. Niestety, przykrą prawdą jest, że VLC w wydaniu testowym jest już od lat, więc trudno nie zarzucić twórcom opieszałości w tej kwestii. W tym artykule przejdziemy przez nową konfigurację i wyjaśnimy każdy krok. Czynna w dni roboczew godzinach 08:15 16:15. Nie stawia się kropek ani żadnych innych znaków przestankowych, z wyjątkiem przypadku gdy wszystkie składniki daty wyrażone są za pomocą cyfr arabskich – wówczas rozdziela się je kropką bez spacji. Dobra podstawka chłodząca powinna też oferować nachylenie laptopa co ułatwia pracę, ale nie każdemu może odpowiadać oraz podkładki antypoślizgowe, zapobiegające poruszaniu laptopa na podkładce. Jak niewidomi macamy ścianę i jakby bez oczu idziemy po omacku. Aby odzyskać trwale usunięte wiadomości e mail w programie Outlook, wykonaj następujące czynności. 349 pobrań , 105 MBlistopad 20, 2019. Jeśli chcecie wysłać komuś załącznik z dużym plikiem, jedyną realną metodą jest poczta elektroniczna — albo raczej była. Ponieważ każdy gracz może rozwijać jedną z pięciu profesji, można zbierać grupy zróżnicowane, jak i dopasowane do konkretnej misji np. Też jeszcze bronię prawidłowego używania słowa „technologia”, ale obawiam się, że wkroczyliśmy już w epokę, gdy takie zmagania przypominają zawracanie Wisły kijem. Wydanie każdego z nich daje nam +X do wyniku rzutu, ale sprytnym rozwiązaniem jest to, że sami decydujemy czy chcemy użyć dany zasób, który stracimy w przypadku, jeśli nie wyjdzie nam test.

Jak poznać wersję iOS swojego iPhone’a?

Tutoring to metoda rozwijania kreatywności i samodzielnego myślenia podczas cyklicznych spotkań tutora z podopiecznym. Photo by Ryan Clark on Unsplash. Wtedy pojawia się efekt buforowania. Nie przesadzamy tutaj. Weryfikacja dwuetapowa sprawia, że nawet po wykradnięciu loginu i hasła nie będzie możliwe zalogowanie się na konto Google. To niewątpliwie aplikacja prostsze w porównaniu do poprzednich. Gwiazdki Star rounding. : Using conditionals 2. Zakaz, o którym mowa w niniejszym pkt. Na czele oczywiście mamy tu Gmaila, ale też i Google Zdjęcia czy Dysk Google z pakietem biurowym. Jak zainstalować Kodi na Androidzie i Android TV3. Dlatego Pinterest stworzył trzy kanały, których można używać do przeglądania pinów i znajdowania inspiracji, których szukasz. Gdy nastapi godzina 12:25:31, nasza postac bedzie juz zalogowanaauto 200 if connect ‘swiat’ ‘login’ ‘haslo’ ‘nick postaci’. Intelligent Power Saving: 30 Mins/5 Mins Automatic Power Off. Jeśli w tym czasie nie zostanie odkryty nowy przypadek choroby, epidemię będzie można uznać za wygasłą. Musisz jednak pamiętać, że to nie to samo klasyczne menu, ale tak, jednego całkiem podobnego. Podczas testów Galaxy S9+ odblokowywał się bowiem bez najmniejszego zawahania także wówczas, gdy miałem zamknięte oczy. Jednak przez wiele osób początek historii emotikonek upatrywany jest w wiadomości wysłanej przez Scotta Fahlmana w 1982 r. Więcej aplikacji na Androida do pobierania filmów z Twittera. Otwórz plik MS Word i sprawdź, czy hiperłącze działa. To na dodatek oferuje podwyższoną rozdzielczość 2560×1440 pikseli i bardzo dobrą kalibrację. Nazywa się “VeePN” odwiedź stronę internetową i ma funkcje, które trudno znaleźć w każdej innej usłudze VPN.

Link to comment

Stopień zróżnicowania produktów: kalkulacja podziałowa produkty jednorodne, które przepływają przez proces produkcyjny lub ciąg procesów. Dlatego twórcy nieustannie pracują nad tym, by przeglądarki były coraz szybsze. Everdell: Complete Collection PL. 2, zostało opublikowane 8 lipca 2021 roku pod nazwą kodową „Uma” i bazuje na Ubuntu w wersji 20. Pobierz stąd najnowszą wersję. W takiej sytuacji spróbuj użyć funkcji Face ID bez założonych okularów przeciwsłonecznych. Można również uzyskać dostęp do Microsoft Store z ten sam link , gdzie znajdziemy klasyfikację tematów według kategorii, które wykonuje sama firma. Jeśli masz jakieś pytania, zostaw je w komentarzach, skontaktujemy się z Tobą tak szybko, jak to możliwe i będzie to bardzo pomocne dla większej liczby członków społeczności. Spróbujmy najpierw napisać równania wektorowe dla tego ruchu. Wszystkie czynniki oddziałujące na środowisko leśne, można podzielić na trzy podstawowe grupy:biotyczne, abiotyczne i antropogeniczneZagrożenia antropogeniczne wynikają z ujemnego wpływu działalności człowieka na środowisko. Teraz, gdy telefony stały się inteligentne, a giganci tacy jak Windows mają również systemy operacyjne dla platform mobilnych, edycja zdjęć w łóżku jest teraz tak zabawna i łatwa. Google oferuje wiele świetnych programów i usług za darmo. Nawiązuje również współpracę z Shazam, Twitterem, Facebookiem, głównymi wytwórniami muzycznymi oraz firmami z branży muzycznej i komórkowej. Posiada 2 porty usb do podłączania dysków twardych lub napędów usb, a także port ethernet 100 mb do łączenia się z internetem, kompatybilny z dwupasmowymi sieciami wi fi i bluetooth do dodawania urządzeń peryferyjnych, takich jak klawiatura i mysz lub kontroler do gier. Używamy plików cookies, by ułatwić korzystanie z naszych serwisów. Kiedy zapisujesz motyw, zostaje on zapisany w następującej lokalizacji;.

Czy dysk SSD o pojemności 1 TB wystarczy do gier? Uzyskaj odpowiedź teraz!

Po pierwszym otwarciu aplikacji zostanie wyświetlonych kilka stron konfiguracji początkowej. Od pewnego czasu ten balans został według mnie zachwiany. To keep our site running, we need your help to cover our server cost about $500/m, a small donation will help us a lot. Liczne dodatki stanowią bonus dla użytkowników, którzy pomagają im zaprojektować własny interfejs API języka Python. Zbliżała się pora lunchu, więc użyto tego samego zapytania – „jak ugotować makaron boloński”. Lekki rysik jest świetny dla zwykłych użytkowników, którzy szukają poręcznego urządzenia wejściowego, z którego mogą korzystać w podróży. Jest to aplikacja wybierana przez redakcje na całym świecie, które szukają bezpiecznego sposobu łączenia się z anonimowymi źródłami. Proszę o usunięcie tematu. Czy jesteś bardzo uparty w swojej prawości. Warto zauważyć też, że baza klubów po cichu rozwinęła się do ponad 2500, a na liście wyboru państw widnieje aż 108 flag. Przeczytaj więcej: Jak ukryć rozmowę lub czat grupowy w komunikatorze Viber na Androida. Możesz włączyć widok klasyczny, wyłączając „Tryb tabletu”. Mln pobrań w sklepie Google Play to wynik dokładnie taki sam, jaki ma Opera oraz Firefox. Stamtąd możemy wybrać opcję Zastosuj motyw , chociaż możemy to również zrobić na stronie konfiguracji systemu. W pokoju hotelowym, aby ktoś niepowołany mógł uzyskać dostęp do wszystkich danych. Jeśli więc jest to coś, co Cię niepokoi, ponieważ wygodniej jest Ci w ten sposób korzystać z tej aplikacji na telefonie komórkowym, w obu aplikacjach jest to możliwe. Do wykonania rachunku będzie więc konieczne przeanalizowanie dotychczasowych kosztów produkcji o ile takowe istnieją, tj. Możemy odgrywać popularne piosenki, mierzyć się ze znajomymi, tworzyć własne utwory itp. Zanim dodasz do niej pierwsze posty, zadbaj o to, by dokładnie ją opisać. Wybierz żądane wiązanie i kliknij Edytuj. Następnie kliknij „OK”, aby zastosować wszystkie efekty. – Często czujemy się zmuszeni do tego, żeby tam być, bo dla bardzo wielu osób to jest ważny kanał pozyskiwania informacji, również w kontekście zawodowym.

Śledź nas w social mediach:

Pasjonat gier wideo, dzielę się swoją pasją na tym blogu poprzez różne wskazówki, przewodniki i samouczki. Darmowa wersja obsługuje do trzech domen DDNS. Narzędzia te stosują różne metody, aby dopiąć swego. Dual SIM slot hybrydowy: Nano SIM + Nano SIM lub MicroSD. Hill Climbing Racing reklamowana jest jako jedna z najbardziej wciągających i “uzależniających” gier mobilnych i szczerze mówiąc sporo w tym prawdy. Warto też dodać, że dzięki korektorowi online unikniesz czyhających na każdym kroku różnego rodzaju językowych faux pas, takich jak nie ważne, tą sukienkę, akwen wodny, nienajgorszy, ani nie dopuścisz do błędnego stawiania przecinków przed „czy” lub „jak”. Wszystkie informacje, zbierane w tych plikach, są łączone, przez co stają się anonimowe. Miejsca pełne potworów zostają bowiem czasami zaludnione przez przyjaźnie/neutralnie nastawione postacie. Pl transport publiczny. VB rezerwuje jej zwykle bardzo mało. Tworzenie i udostępnianie własnych sklepów np. Dokumenty Google nie oferują dedykowanej sekcji do sprawdzania wszystkich sugestii w jednym miejscu. Z drugiej strony CryptoLocker był formą oprogramowania ransomware, które rozprzestrzeniało się głównie za pośrednictwem załączniki e mail. Mam Kingstona 8GB i po skrypcie prędkość się nie zmienia. Szyfrowanie nie jest jedyną rzeczą, o której należy myśleć. Gdy spojrzymy do systemowego zasobnika, nadal będzie tam jednak widnieć ikona Windows Defender. Pasek do zegarka 14 mm jedwab, niebieski, w odcieniu różowego złota. Więcej informacji Akceptuję.

Filtres:

W pewnym sensie łamana jest neutralność sieci. Następnie wybierz plik vmdk, który znajduje się w rozpakowanym pliku rar. Microsoft Edge działa nieco inaczej niż Internet Explorer, dlatego pokażemy Ci, jak zmienić Opcje internetowe w Microsoft Edge. Stuknij ikonę minutnika w polu tekstowym, aby wybrać, kiedy wiadomości znikają. FM to jedna z najpopularniejszych gier na świecie. W lokalu są dwie opcje zamawiania jedzenia: poprzez duży automat wyglądający jak stojący smartfon albo przy kasach u kasjera. Leszek Czupryniak, specjalista chorób wewnętrznych i diabetologii, Kierownik Kliniki Diabetologii i Chorób Wewnętrznych Warszawskiego Uniwersytetu Medycznego. Mieszkasz w USA, Kanadzie, Niemczech, czy też gdziekolwiek indziej poza granicami Polski. OK, pod warunkiem, że ostatecznie zrozumiemy, że jednoznaczna odpowiedź na pytanie „Czy Linux Mint używa oprogramowania szpiegującego. Po ustawieniu statycznego adresu IP możesz wreszcie przejść do następnego kroku lub zmienić DNS na swoim Urządzenie z Androidem. Younga i Mordechaia Yunga; pokazali oni, że trojan AIDS był nieskuteczny ze względu na korzystanie z Algorytmu symetrycznego, ponieważ klucz deszyfrujący mógł zostać wydobyty z kodu źródłowego, i wdrożyli eksperymentalny wirus szyfrujący na Macintoshu SE/30, który używał algorytmów RSA oraz TEA do hybrydowego szyfrowania danych ofiary. Wraz z inflacją siła nabywcza pieniądza wyraźnie spada. VeePN przynajmniej mówi wszystko, co trzeba, ale potencjalni klienci nie powinni polegać wyłącznie na zaufaniu. Ja na potrzeby artykułu pokaże to na przykładzie aplikacji Dysk Dysk Google, która jest instalowana praktycznie na każdym urządzeniu z Androidem, a nie każdy z chmury korzysta. Zdjęcie na stronie głównej od Stròlic Furlàn – Davide Gabino na licencji CC BY ND 2. Jeśli podczas odinstalowywania Yandex lub KIS 2014 lub dowolnej innej wersji tego programu antywirusowego, użytkownik napotka problem, którego nie może rozwiązać samodzielnie, może skontaktować się z działem pomocy technicznej Kaspersky Lab. Przejdziemy do następnego menu, w którym należy kliknąć ” Usuń”. Od 2008 roku Totalizator Sportowy jest mecenasem Toru Służewiec, gdzie co roku od kwietnia do listopada organizuje się około 50 dni wyścigowych. Starajmy się nie używać słowa „NIE”.